-

보안 위협/취약성

- 기밀성

- 노출, 트패픽 분석

- 인증

- 위장

- 내용 수정

- 순서 수정

- 시간 수정

- 부인봉쇄

위의 보안 위협 및 해결방법

노출 트래픽 분석 공격

-> 메시지 기밀성 이용하여 해결

메시지 변조 및 재전송 공격

-> 메시지 내용 인증 방식을 이용하여 해결

메시지의 송수신 사실을 분인

-> 디지털 서명 방식을 이용하여 해결

신분위장 형태

인증의 종류

메시지 내용 인증

-> MAC

메시지 출처 인증

-> 디지털 서명(송신자 필드 내용 : 실제 송신자)

실체 인증

-> 인증 프로토콜(신청자 주장 검증자 확인)

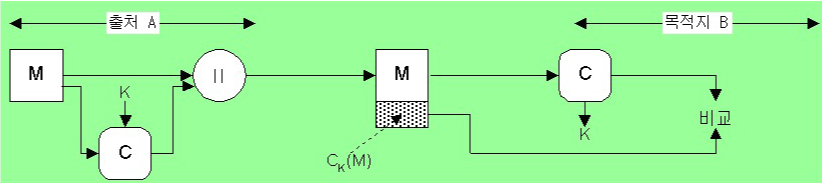

메시지 인증코드

공통적인 특징: k(keys)를 이용한다.

Ck(M)는 메시지 인증코드이다. -> 무결성을 제공한다.

인증 제공

- 메시지 내용 인증

- 출처 인증

- 메시지 순서 인증

메시지 인증코드를 왜 하는 것인가?

- 메시지 출처확인(인증)

- 톨신내용 변경유무(무결성)

MAC 사용 방법

Key 배송 방법

1. 공개키 암호

2. DH 키 교환

3. 키배포센터

취약점

재전송 공격

-> 보존해 둔 정당한 MAC 값을 반복해서 송신하는 공격

방어 방법

순서 번호

타임스탬프

비표(송신자에게 일회용의 랜덤한 값을 전송)

해결할 수 없는 문제

제 3자에 대한 증명이 불가능하다.

제삼자가 검증자 빅터에게 증명할 수 없다.

-> Ailce와 Bob 모두가 키를 가지고 있으므로 둘 중 누가 작성했는지 알 수 없다

부인 방지 기능 미제공한다.

Ailce가 전송 자체를 부정할 경우 제3자에게 이 사실을 증명할 수 없다.

Ailce가 MAC을 보내고도 보내지 않았다고 할 경우

Bob이 MAC을 받은 후 다른 MAC을 제시할 경우------> 디지털 서명(Digital Signature)방식으로 해결 가능하다.

- 기밀성