-

암호에서 사용하는 이름

- 사용자

- 신뢰 할 수 있는 중재자 (KDC)

- 도청자(수동적인)

- 악의적 공격자(능동적)

- 검증자

송신자 · 수신자 · 도청자(Eavesdropper)

수동적인 도청자

도청 : 패킷 감청 : Deep Packet Inspection (DPI 기술)

능동적인 도청자

암호화와 복호화

- 평문(plaintext)

- 암호화하기 전의 메시지

- 암호문(ciphertext)

- 암호화한 후의 메시지

- 암호(Cryptography) 기술

- 중간에서 도청자가 암호문을 가로채어 갖게 된다고 하더라고

- 특정 비밀값(키)을 모른다면 암호문을 평문으로 복호화할 수 없도록 하는 기술

암호화 과정

정보보호의 목표: C I A

평문에 대한 기밀성(confidentiality, 또는 비밀성) 제공이 목적

암호 해독

복호화

암호문을 편문으로 바꾸는 것

암호 해독

암호문으로부터 평문을 복원

암호 시스템의 기호적 표현

- C = Ek(P): 암호화

- 평문 P를 키 K를 이용하여 암호화하여(E) 암호문 C를 얻는다. -> Encryption

- P = Dk(C):

- 암호문 C를 (동일)키 K를 이용하여 복호화하여(D) 평문 P를 얻는다. -> Decryption

암호 알고리즘(Cryptography, Cryptosystem)

암호화와 복호화 알고리즘을 합한 알고리즘

key

만약 키의 길이가 256 bit 라면, 생성 가능한 키의 개수?

2^256대칭 암호와 비대칭 암호

대칭 암호(symmetric cryptography) : 대칭키 암호

암호화를 할 때 사용하는 키와 복호화할 때 사용하는 키가 동일한 암호알고리즘 -> AES

비대칭 암호(asymmetric cryptography) : 공개키 암호

암호화를 할 때 사용하는 키와 복호화를 할 때 사용하는 키가 서로 다른 암호알고리즘 -> RSA

하이브리드 암호 시스템

- 대칭 암호와 공개키 암호를 조합한 암호방식

- 대칭 암호와 공개키 암호의 장점을 조합

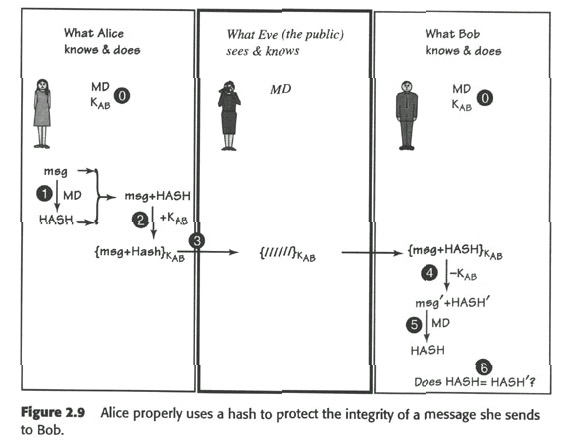

일방향 해시 함수

해시(Hash)

일방향 해시함수(one-way hash function)를 사용하여 계산한 값

문서의 기밀성이 아니라 무결성(integrity) 제공

일방향 특성

Hash

메세지를 보낼때, 대칭 암호 + 디지털서명 + 해시 함수 이용

디지털 서명

거짓 행세, 변경, 부인 같은 위협을 방지하는 기술

보안 위협과 암호 기술에 의한 방지

수동적 공격 : 도청

능동적 공격 : 메시지 변경, 위장

인증 : 부인

암호 알고리즘 : 원칙적으로 공개

~ 1970년대

암호 알고리즘 : 비밀

키 : 비밀

숨기는 것에 의한 보안(security by obscurity)

- 암호 알고리즘을 비밀로 해서 보안을 유지하려고 하는 행위

- 결국 이는 안전하지 않으며, 어리석은 행위

'정보보호론' 카테고리의 다른 글

블록 암호 모드 (0) 2022.04.18 공개키 암호 (0) 2022.04.10 MODULAR 개념과 암호 (0) 2022.03.28 정보보호 (0) 2022.03.21 Security & Cryptography (0) 2022.03.07